1 Desafíos antes del control automatizado de registros

El cliente necesitaba una forma de controlar las entradas y salidas de la oficina sin una vigilancia intrusiva, especialmente en zonas restringidas como almacenes y salas de servidores. La supervisión manual y los sistemas heredados no ofrecían informes fiables ni control remoto.

Principales puntos de dolor

- Sin visibilidad automatizada de los registros en todas las oficinas y empleados.

- Los equipos remotos eran difíciles de gestionar de forma coherente y justa.

- Los informes eran manuales, tardíos y fragmentados.

- No existía una forma centralizada de controlar las cerraduras de forma remota.

- Los sistemas heredados eran propensos a errores (tarjetas perdidas, registros omitidos).

- Necesidad de prepararse para futuros accesos biométricos y sin llaves.

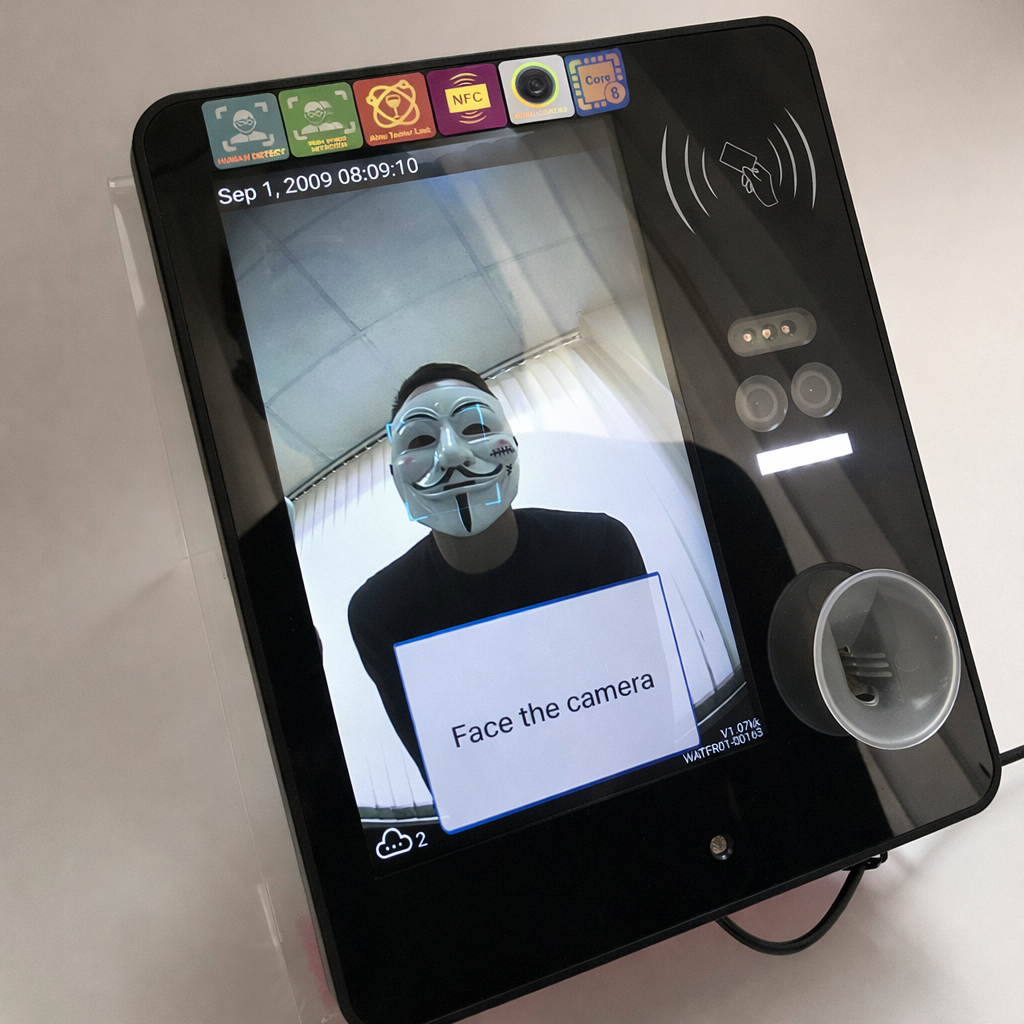

2 Qué construimos

Entregamos una plataforma unificada de registro y control de accesos que combina un núcleo del lado del servidor, administración basada en roles, una capa web de autorización y una aplicación móvil de validación, todo conectado en un único flujo de informes.

Plataforma de servidor y base de datos

Lógica central para eventos de acceso e integridad de datos.

- Almacenamiento unificado de eventos entre ubicaciones

- Historial de accesos listo para auditorías

- Arquitectura preparada para actualizaciones sin llaves

Panel de administración y gestión

Control del personal remoto y de accesos en una sola interfaz.

- Permisos basados en roles

- Gestión de empleados y oficinas

- Monitoreo y gestión de excepciones

Interfaz web de autorización

Capa de acceso segura para supervisores y administradores.

- Flujos controlados de inicio de sesión y autorización

- Acceso rápido a informes y registros

- Sin comprobaciones manuales

Aplicación móvil de validación

Flujo de trabajo de registro y validación listo para campo.

- Confirmación rápida de eventos

- Soporte para oficinas distribuidas

- Diseñada para expansión biométrica/sin llaves

3 Resultados

Resultado clave

Control remoto

de accesos centralizado

Las herramientas fragmentadas se sustituyeron por una única fuente de verdad para eventos de acceso, informes y gestión remota de cerraduras.

Sistemas heredados eliminados

Los registros en papel y el control por tarjetas se eliminaron por completo.

Reducción de errores humanos

Los registros automatizados resolvieron entradas omitidas y olvidos de firma.

Informes en tiempo real

Los supervisores obtuvieron acceso en línea a informes de acceso y cumplimiento.

Control flexible de equipos remotos

La gestión basada en roles mejoró la equidad y la coherencia.

Control remoto de cerraduras habilitado

Las cerraduras pasaron a ser gestionables sin presencia física.

Arquitectura preparada para el futuro

El sistema admite la expansión a accesos biométricos y sin llaves.

4 Evidencia y siguiente paso

Realidad actual

El control de accesos trata de disciplina y claridad operativa

Las organizaciones modernas no necesitan vigilancia: necesitan eventos de acceso claros, control remoto e informes centralizados.

- Registros automatizados reducen errores

- Informes centralizados mejoran el cumplimiento

- Control remoto de cerraduras acelera la respuesta a incidentes

“

Sustituimos un control de accesos obsoleto por un único sistema remoto. Ahora los supervisores lo ven todo en línea, sin comprobaciones manuales.

Equipo de seguridad y operaciones del cliente

Oficinas remotas · control de accesos e informes